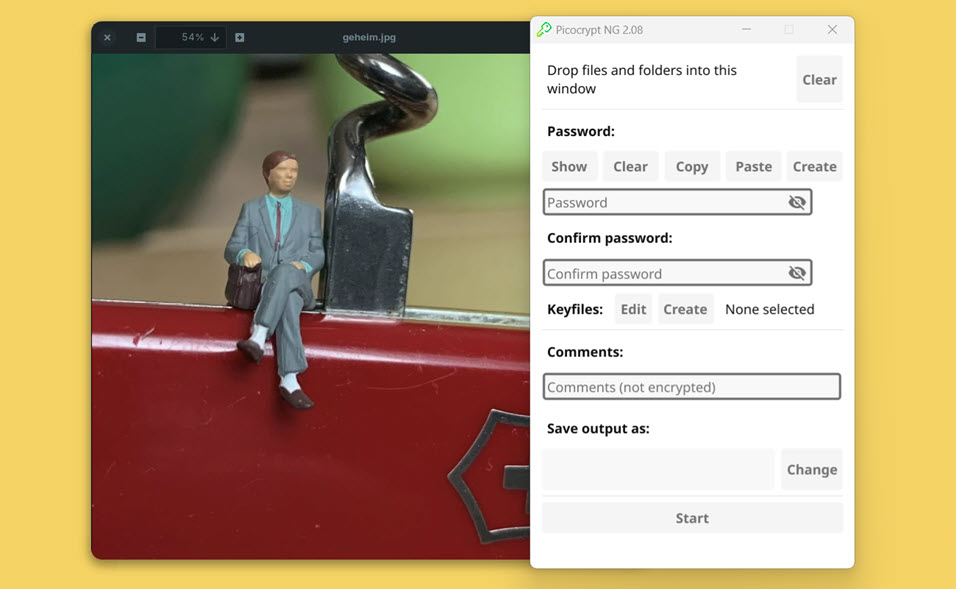

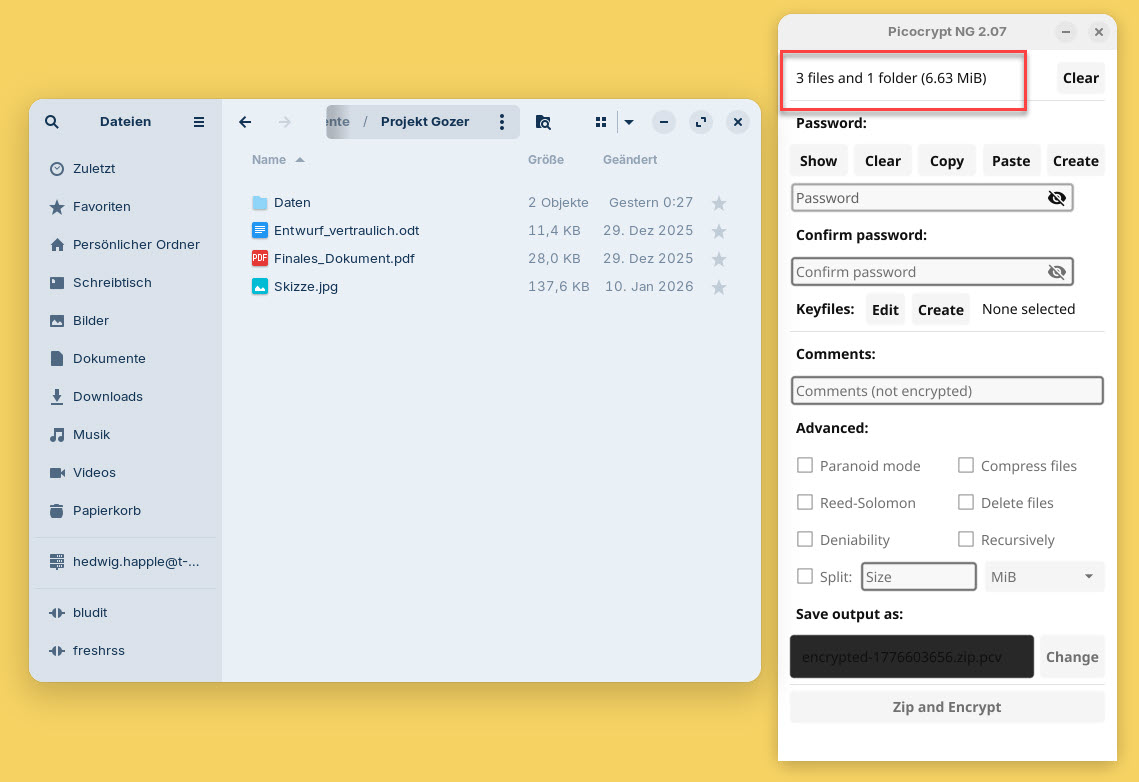

Picocrypt_NG (Linux, Win, MacOS) ist sehr einfach anzuwenden: Man startet das Tool und zieht die zu verschlüsselnden Dateien einfach irgendwo auf die Fensterfläche von Picocrypt. Das kann auch mit Ordnern geschehen oder Einzeldateien und Verzeichnisse gemischt - in diesem Fall entsteht ein verschlüsseltes Archiv.

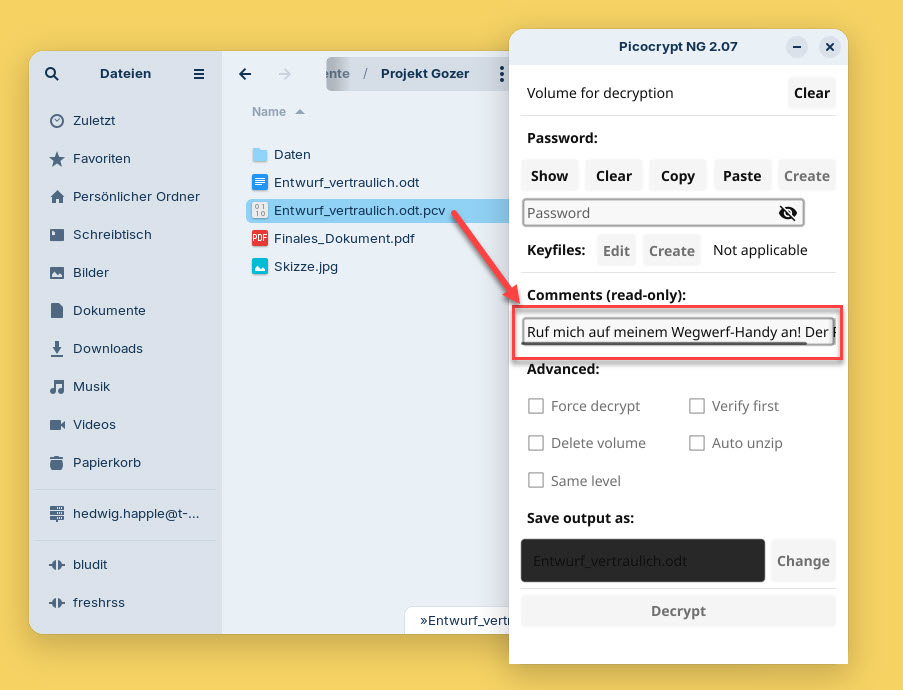

Im einfachsten Fall vergibt man wie gewohnt ein Passwort und die Sache ist nach wenigen Sekunden erledigt. Umgekehrt zieht man bereits verschlüsselte Dateien auf das Toolfenster und entschlüsselt sie mit dem Passwort. Wenn man mag, kann man noch einen Kommentar im Klartext hinzufügen, z. B. damit ein Empfänger weiß, was er zu tun hat, bevor er ein Passwort eingibt.

Verschlüsselung mit hohen Standards

Die Kombination des modernen Verschlüsselungsalgorithmus XChaCha20 mit der Schlüsselableitungsfunktion Argon2id gilt als sehr (quantum-)sicher und performant. 2024 gab es für den Vorgänger auch ein Audit. Einzelheiten zu den eingesetzten Verfahren werden auf einer gesonderten Seite ausführlich beschrieben. Zusätzlich kann man den "Paranoid Mode" verwenden, wodurch die Daten mehrfach hintereinander (kaskadierend) verschlüsselt werden. Einfach gesagt werden auf diese Weise bereits verschlüsselte Daten mit weiteren Verfahren nochmals verschlüsselt.

Weiterhin kann "Reed-Solomon" für Langzeitarchivierungen per Häkchen aktiviert werden, um Datenverlust durch Hardware-Fehler (z. B. "Bit Rot" auf Festplatten) zu vermindern. Während Picocrypt den extrem wichtigen Header der Datei (der die kryptografischen Schlüssel enthält) ohnehin standardmäßig schützt, weitet dieses Häkchen die Reed-Solomon-Fehlerkorrektur auf die gesamten Nutzdaten aus. Die Datei wird dadurch zwar minimal größer, lässt sich aber selbst dann noch erfolgreich entschlüsseln und rekonstruieren, wenn bis zu 3 Prozent der Datei durch Speicherschäden beschädigt wurden.

"Deniability" (Abstreitbarkeit) versteckt Hinweise auf das eingesetzte Verschlüsselungstool. Der sonst übliche Datei-Header wird entfernt. Es entsteht "Datenmüll" und es kann nicht bewiesen werden, dass eine Verschlüsselung eingesetzt wurde (die Entschlüsselung funktioniert trotzdem weiterhin). Es könnte sich einfach um eine Datei handeln, die bei einem Kopiervorgang beschädigt wurde.

Schlüsseldateien für das Vier-Augen-Prinzip einsetzen

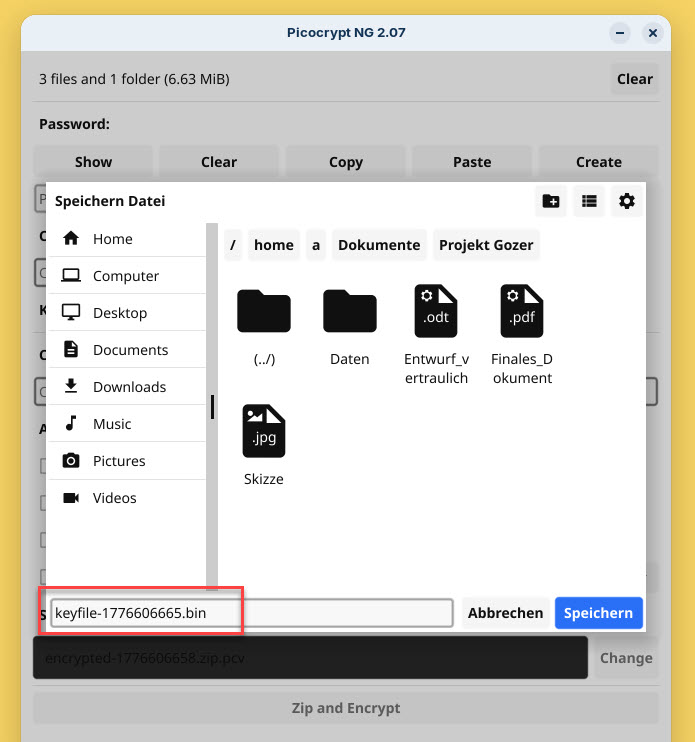

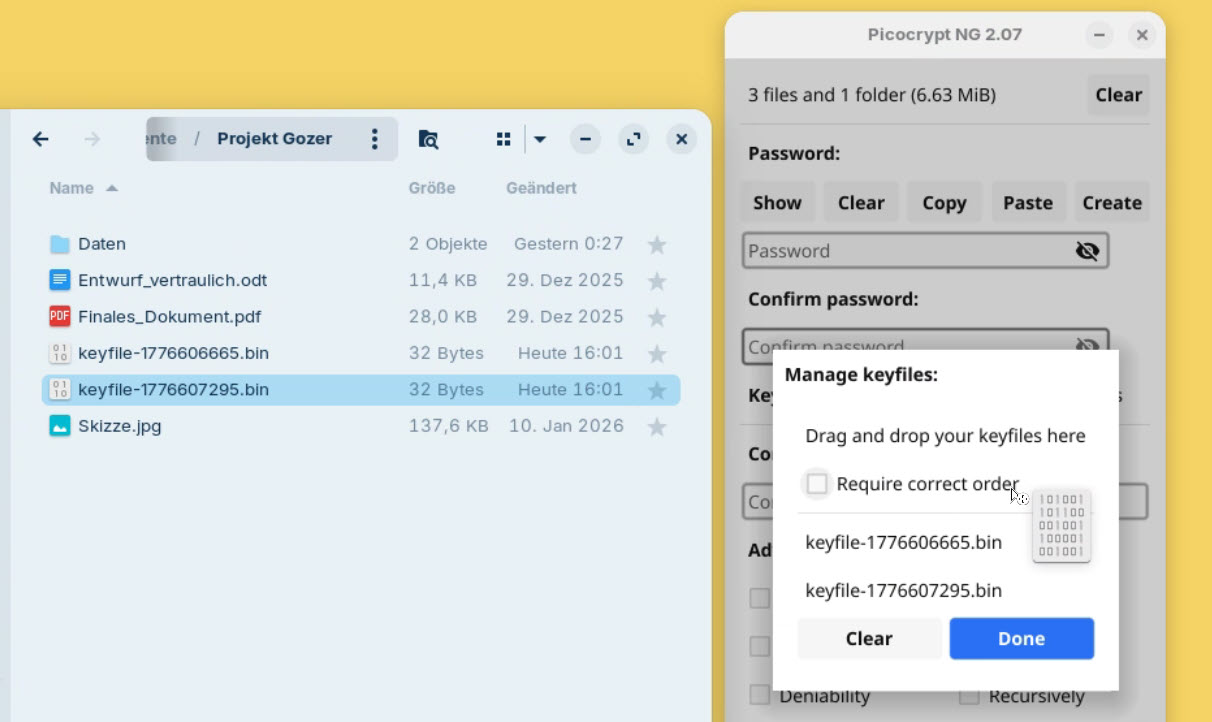

Statt eines Passworts (oder zusätzlich) kann man auch Schlüssel-Dateien für den Ver-/Entschlüsselungsvorgang nutzen. Dafür könnten man etwa beliebige Foto-Dateien nehmen. Aber Picocrypt NG erzeugt per Knopfdruck auch selbst Schlüsseldateien, die man verwenden kann.

Eine solche Schlüsseldatei kann man auch auf einem USB-Stick speichern und erhält so einen physischen Tresorschlüssel. Ohne diesen Stick ist dann eine Entschlüsselung nicht machbar. Allerdings: Wird der Stick beschädigt, kommt man nicht mehr an die Daten ran. Generell darf die Schlüsseldatei nicht verändert werden (etwa durch ein Bildbearbeitungsprogramm). Daher würde ich ein Doppel in einem anderen Tresor aufbewahren - entweder physisch auf einem zweiten Stick oder digital beispielsweise in einem Cryptomator-Tresor.

Die Besonderheit von Picocrypt NG ist nun, dass mehrere Schlüssel eingesetzt werden können. Also z. B. Keyfile1 und Keyfile2. Es kann sogar eingestellt werden, in welcher Reihenfolge die Schlüssel zu verwenden sind.

Nur wenn alle passenden Schlüssel vorhanden und in der richtigen Reihenfolge in das Picocrypt-Fenster gezogen wurden, wird die Datei entschlüsselt.

Auch in diesem Fall kann man sich ein Szenario mit physischen Schlüsselpaaren vorstellen: Müller erhält einen Stick mit Keyfile1, Maier einen anderen Stick mit Keyfile2. Nur zusammen können sie so die Datei für das Finanzamt öffnen. Ja, ist schon klar, das sind keine Nitrokeys oder so mit zusätzlichen Hardwaresperren. Aber für den Alltag - wenn etwa zwei Journalisten an einem Datenprojekt arbeiten - könnte das bereits ausreichend sein. Oder man erzeugt noch einen dritten Key, den nur der Chef hat - dann nützt es nichts, Müller und Maier zu bestechen. In diesem Fall müssen alle drei Keys bei der Entschlüsselung vorhanden sein.

Und noch ...

Das Tool besteht aus einer einzigen ausführbaren Datei. Man kann es also auf einen USB-Stick ziehen, das Häkchen bei "Als Programm ausführen" setzen und ohne Installation nutzen. Unter Linux gibt es aber auch eine .deb- und Flatpak-Variante. Wichtig im beruflichen Umfeld: Für die Ausführung werden in der Regel keine Admin-Rechte benötigt.

Weiterhin lässt sich Picocrypt über die Kommandozeile steuern und so sehr gut für automatisierte Abläufe einsetzen (CLI-Einzelheiten hier).

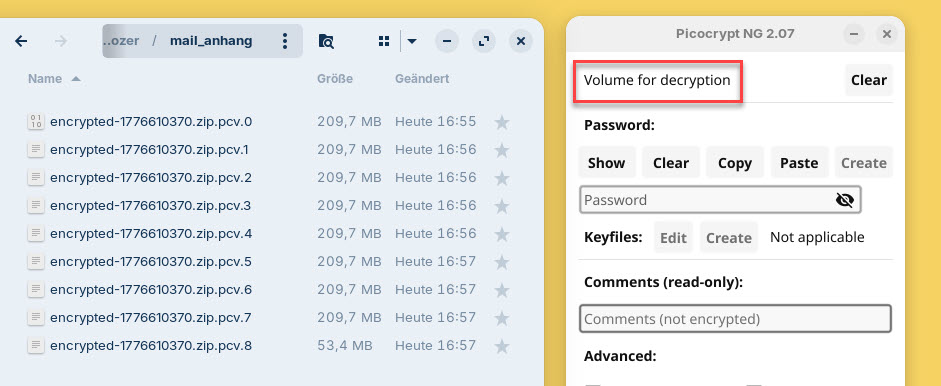

Große verschlüsselte Dateien können in Häppchen (Chunks) aufgeteilt werden. Wenn also ein Mail- oder Cloud-Upload limitiert ist, kann man kleine Teile verschicken. Der Empfänger muss später lediglich alle Teile in einem Ordner ablegen und einen beliebigen Chunk in das Picocrypt-Fenster ziehen – das Programm setzt die Teile beim Entschlüsseln völlig automatisch wieder zusammen.

Quellen:

Bilder: eigene Screenshots

Herzlichen Dank für's Vorstellen. Sooo simpel.

Vielen Dank für die Inf,o das ist ja ein wirklich sehr hilfreiches Tool 😀

Ist irgendetwas über eine mögliche Zertifizierung für VS-nfD bekannt? Da gibt es bisher am deutschen Markt nur ein Tool.

Dazu müsste es eine BSI-Zulassung für Verschlusssachen haben, hat das Tool aber nicht. Bin mir auch nicht sicher, welche Kosten bei einem Genehmigungsverfahren mit Zertifikatserteilung für einen Entwickler anfallen würden.