Zuerst einmal möchte ich mich bei Lioh für das tolle Video und den Artikel bedanken. Liohs Videos sind – insbesondere für Einsteiger:innen in die GNU/Linux-Welt – relevant, verständlich und gut gemacht. Das ist eine Bereicherung für unser Magazin. Beim Anschauen des Videos "KeePassXC - Passwörter sicher und synchronisiert abspeichern" sind mir drei Dinge in den Sinn gekommen. Da sie zu lang sind, um sie in die Kommentare unter Liohs Artikel zu schreiben, erstelle ich diesen Artikel.

Terminal

Im Video installiert Lioh alle benötigten Anwendungen im Terminal, nämlich KeePassXC und den Nextcloud-Desktop-Client. Das geht selbstverständlich auch mit der grafischen Anwendungsverwaltung eurer Distribution, bzw. eurer Desktop-Umgebung. Es soll nicht der Eindruck entstehen, dass das nur über das Terminal funktioniert.

Passwort

Wer KeePassXC (oder DX auf Android) verwendet, muss sich um die darin gespeicherten Passwörter keine Sorgen machen. Sie können (theoretisch) beliebig lang und schwierig sein. In der Praxis zeigt sich, dass dem nicht so ist. Manche Anmelde-Dialoge haben Schwierigkeiten mit zu langen Passwörtern oder seltsamen Zeichen im Passwort. Daher empfehle ich, die Passwörter nicht länger als 100 Zeichen zu generieren und beim Zeichensatz auf "erweitertes ASCII" zu verzichten.

Wie Lioh bereits erwähnt hat, kommt dem Master-Passwort, mit dem ihr KeePass aufschliesst, eine besondere Bedeutung zu. Alle anderen Passwörter hängen von der Qualität dieses einen Passworts ab. Hierbei gibt es Zielkonflikte:

- Das Master-Passwort soll so sicher wie möglich sein.

- Man muss es sich merken können.

- Es soll nicht zu lang sein, weil man es mehrmals pro Tag eintippen muss.

Somit wird ein Passwort gesucht, das so kurz wie möglich und so sicher wie nötig sein soll.

Lioh verwendet im Video den Kommandozeilen-Befehl pwgen, um eine Reihe von 12-stelligen Passwörtern zu generieren. Das ist nicht nötig. Da vorher bereits KeePassXC installiert wurde, kann man den darin eingebauten Passwort-Generator mit Vorteil verwenden.

Wie man sieht, kann man dort die Länge und die verwendeten Zeichentypen auswählen. Praktischerweise wird die Qualität des Passworts angezeigt. Diese wird mit dem Wert für die Entropie ausgedrückt, was eine Masszahl für den Informationsgehalt einer Zeichenkette ist. Je höher der Bit-Wert für die Entropie ist, desto mehr mögliche Informationen stecken im Passwort, desto schwieriger ist es, das Passwort zu erraten.

Ich empfehle für das Master-Passwort eine Entropie von ca. 100 Bit. Diese Qualität erreicht ihr knapp mit einem 15-stelligen Passwort, welches sich aller im Screenshot ausgewählten Zeichentypen bedient. Nun gilt es, sich ein mindestens 15-stelliges Passwort auszudenken, welches man sich merken kann. Nach meiner Erfahrung sind 15 Stellen die Grenze, bevor das Eintippen zu nervig wird. Eine Passphrase scheidet deshalb aus, weil sie viel länger ist.

Denkt euch einen Spruch aus, den ihr euch merken könnt. Wie wäre es mit:

Meine Oma fährt im Hühnerstall Motorrad!

Daraus wird: MeOmfäimHüMo! Das sind 13 Zeichen mit einer Entropie von 93 Bit. Nicht schlecht, geht aber noch besser, indem man ein Komma hinzufügt: MeOm,fäimHüM0! Das sind 14 Zeichen mit einer Entropie von 101 Bit. Zack, fertig ist das Master-Passwort. Übrigens: Das Ersetzen von O durch 0 und i durch 1, bringt in diesem Fall nichts. Häufig hilft das, weil es die Zeichenmenge um Zahlen erweitert.

Nextcloud-Synchronisation

Wie ich schon oft geschrieben habe, hat eine Nextcloud viele Vorteile, weshalb ich sie jedem empfehle. Mit dem Angebot von Woelkli, gibt es eine kostenlose und verschlüsselte Möglichkeit, nicht nur die KeePass-Datei über mehrere Geräte hinweg zu synchronisieren.

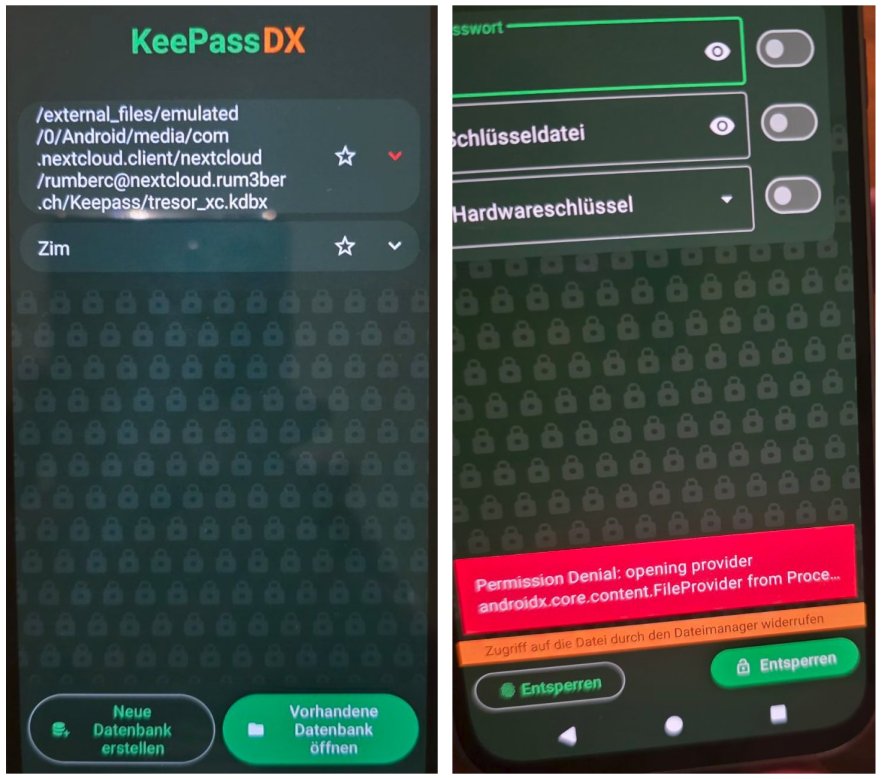

Wer beim Anschauen von Liohs Video aufgepasst hat, dem ist vielleicht eine Inkonsistenz aufgefallen. Auf dem Desktop greift KeePassXC direkt auf die mit dem Nextcloud-Client synchronisierte KeePass-Datei zu. Nicht jedoch auf dem Android-Handy. Dort richtet Lioh zusätzlich über DAVx5 eine WebDAV-Verbindung ein und lässt KeePassDX über diese Verbindung auf die KeePass-Datei zugreifen. Aber warum? Der Zugriff wäre doch schon über die Nextcloud-Synchronisation möglich gewesen.

Sorry für die schlechten Fotos. KeePassDC verhindert Screenshots.

Hier seht ihr, was passiert, wenn man versucht, mit KeePassDX auf die mit dem Nextcloud-Client synchronisierte KeePass-Datei zuzugreifen. Es geht nicht. Irgendwann wusste ich den genauen Grund dafür, habe ihn aber vergessen. Ich vermute, dass Lioh deshalb den WebDAV-Weg gegangen ist. Doch es funktioniert dennoch.

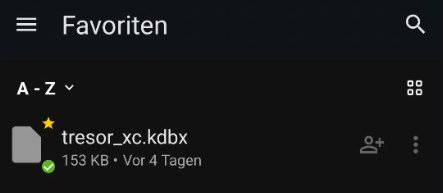

Dafür öffnet man die Nextcloud-App auf dem Smartphone und legt sich die KeePass-Datei in die Favoriten:

Nun tippt man auf die Datei, worauf sich KeePassDX korrekt mit der KeePass-Datei öffnet. Das hat zwei Vorteile: 1. Man spart sich die WebDAV-Verbindung. 2. Man hat ein Icon weniger im Launcher, weil man KeePassDX indirekt über Nextcloud öffnet.

--- As time goes by ---

Ich widerrufe! Man kann die Datei doch direkt in KeePassDX öffnen. Dazu geht man in der App auf die Dateiauswahl, wählt Nextcloud und dort die KeePass-Datei aus dem entsprechenden Verzeichnis aus. Jetzt muss man das Master-Passwort eingeben und, bevor man auf OK klickt, die Biometrie aktivieren. Danach öffnet sich eure Passwort-Datei bei jedem Start von KeePassDX, nachdem ihr eure Biometrie-Angabe bestätigt habt. Leider kann ich dazu keine Bildschirmfotos zeigen, weil die Dialoge danach nicht mehr verfügbar sind.

Na ja, jetzt kennt ihr zwei Wege, wie man eine KeePass-Datei auf dem Handy öffnen kann. Die neue Erkenntnis kostet euch ein Starter-Icon auf dem Handy-Desktop :)

KeePassXC-Browser-Erweiterung und Flatpak-Browser

Dieses Kapitel kommt von unserem Redakteur Stefan Draxlbauer. Damit er keinen eigenen Artikel schreiben muss, habe ich seine Anmerkung hier eingebaut. Danke, Stefan.

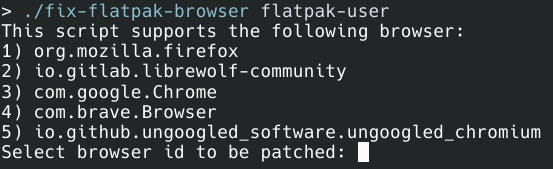

Flatpak-Apps laufen in einer Sandbox und haben beschränkte Rechte. Was für mehr Sicherheit sorgt, führt im Fall der KeePassXC-Browser-Erweiterung dazu, dass Browser als Flatpaks installiert, per Default nicht mit KeePassXC kommunizieren können, die Erweiterung aber nicht funktioniert. Dafür gibt es aber ein Skript, das das behebt:

https://codeberg.org/sockenklaus/keepassxc-flatpak-browser-fix

Das Starten des Skripts sorgt für eine Auswahl der Browser, wobei man angeben muss, ob man KeePassXC als Flatpak oder nicht installiert hat, und dann wird dieser "gepatcht". Schaut einfach in das README.md bzw. das Codeberg-Repository, da steht es genau erklärt.

Das Skript wird aktiv gepflegt, erst gestern kam der Support für das Vivaldi-Flatpak dazu. Wer möchte, kann hier eigene Flatpak-Browser einarbeiten. Ein Test mit KeePassXC als Flatpak und Ungoogled-Chromium ebenfalls als

Flatpak hat einwandfrei geklappt.

Titelbild: https://keepassxc.org/

Quellen: selbst, bzw. im Text

Vorsicht mit der Passwortqualität! Die Entropieberechnung, die das Programm vornimmt, ist nur für völlig zufällig gewählte Zeichen brauchbar. Wenn es, sagen wir mal, 1 Million (~2^20) mögliche Sätze gibt, die Du verwenden könntest, und 1000 (~2^10) Möglichkeiten, diese zu verwursten, kämst Du auf höchstens 30 Bit Entropie. Realistischerweise, weil diese Zahlen eh zu hoch gegriffen waren und Du auch unter den Sätzen und Methoden nicht wirklich zufällig auswählen wirst, liegst Du da bei der Entropie im Bereich von 3-Buchstaben-Passwörtern. Der Brute-Force-Algorithmus gegen Deine Methode ist natürlich schwieriger zu schreiben, wird aber auch nicht mehr Versuche brauchen. Kurz gesagt: So was bitte nicht für wichtige Passwörter verwenden.

KeePass ist für Synchronisation schlicht nicht gebaut. Nextcloud-Sync ist nur Dateiabgleich – keine Transaktionskontrolle, kein sauberes Locking, kein echtes Multi-Client-Design. Wer mehrere Geräte nutzt, riskiert Konflikte und Inkonsistenzen. Das ist kein durchdachtes Sync-Konzept, sondern ein Workaround.

Vaultwarden (Bitwarden) ist hier technisch klar überlegen: echte Client-Server-Architektur, saubere Synchronisation, Geräte- und Session-Management. Genau dafür wurde es gebaut.

Und auch beim Thema Browser-Integration zeigt sich der Unterschied: Bei KeePassXC braucht es bei Flatpak-Browsern teils zusätzliche Skripte, um die Erweiterung überhaupt zum Laufen zu bringen. Bei Vaultwarden funktioniert die Browser-Integration nativ – ohne Frickel-Script, ohne Patchen.

Wer mehrere Clients nutzt, sollte aufhören, KeePass mit Dateisync schönzureden. Vaultwarden ist die deutlich sauberere Lösung.

Ich sehe das anders. Keepass z.B. erkennt wenn die Dateien von mehreren Clients zu gleich geschrieben wurden und bietet dann auch eine Zusammenfügen-Option an. Bit/Vaultwarden ist für mehrere Benutzer gut, das kann man mit Keepass eher vergessen. Wenn du das nur alleine nutzt, muss man sich nicht noch eine Serveranwendung, die man erst wieder warten muss, ans Bein hängen.

Zu dem Thema mag vielleicht auch dieser Artikel erwähnt werden: https://ethz.ch/de/news-und-veranstaltungen/eth-news/news/2026/02/passwortmanager-bieten-weniger-schutz-als-versprochen.html - wobei Vaultwarden ja in Rust geschrieben ist und in dem Artikel ja auch nicht erwähnt wird, weshalb Vaultwarden tatsächlich für einige Anwendungsfälle gut geeignet ist.

Nur hat halt nicht jeder die Kompetenz, einen Vaultvarden-Server zu betreuen. Und jemand Dritten mit meinen Passwörtern zu betrauen, finde ich mindestens fahrlässig.

Für Merksätze und Passwort-Entropie siehe auch: https://xkcd.com/936/?correct=horse&battery=staple

Hallo zusammen,

ich habe eine Frage, die die Verwendung von KeePassXC in Verbindung mit einem YubiKey betrifft. Kann ein schwächeres Passwort in Kombination mit 2FA dennoch sicher genug sein, oder sollte man immer auf maximal starke Passwörter setzen, egal ob man einen Hardware-Token nutzt? Der Vorteil wäre das man sich das Passwort leichter merken könnte.

Hey,

ja, ein schwaches Passwort ist im Zusammenhang mit einem YubiKey ausreichend, da zwei Faktoren gegeben sein müssen:

Ein Angreifer müsste beides erlangen und wie wahrscheinlich ist das?

Der Token sollte dann natürlich nicht verloren gehen, bzw. könnte über ein Backup-Token nachgedacht werden. Außerdem ist es natürlich trotzdem zwingend die Festplatte mit LUKS zu verschlüsseln :)